- Index

- Bienvenue sur le site WEB "industry-finder".

- Résolution du Conseil, du 7 mai 1985, concernant une nouvelle approche

- Nouveau guide bleu pour la mise en oeuvre des directives européennes pour les produits règles 2016

- l'éco-conception et les produits industriels

- le marquage CE des machines

- Le nouveau guide bleu daté de avril 2014

- Directive Machines

- Historique de la directive machines 2006/42/CE

- Directive machines 2006/42/CE

- Considerants de la directive machines 2006/42/CE

- Articles de la directive machines 2006/42/CE

- Article 1 de la directive machine 2006/42/CE - Champ d'application

- Article 2 de la directive machine 2006/42/CE - Definitions

- Article 3 de la directive machine 2006/42/CE - Directives particulières

- Article 4 de la directive machine 2006/42/CE - Surveillance du marché

- Article 5 de la directive machine 2006/42/CE - Mise sur le marché et mise en service

- Article 6 de la directive machine 2006/42/CE - Libre circulation

- Article 7 de la directive machine 2006/42/CE - Présomption de conformité et normes harmonisées

- Article 8 de la directive machine 2006/42/CE - Mesures spécifiques

- Article 9 de la directive machine 2006/42/CE - Mesures particulières visant des machines potentiellement dangereuses

- Article 10 de la directive machine 2006/42/CE - Procédure de contestation d'une norme harmonisée

- Article 11 de la directive machine 2006/42/CE - Clause de sauvegarde

- Article 12 : Procédures d'évaluation de la conformité des machines - directive machines 2006/42/CE

- Article 13 de la directive machine 2006/42/CE - Procédure pour les quasi-machines

- Article 14 de la directive machine 2006/42/CE - Organismes notifiés

- Article 15 de la directive machine 2006/42/CE - Installation et utilisation des machines

- Article 16 de la directive machine 2006/42/CE - Marquage CE

- Article 17 de la directive machine 2006/42/CE - Marquage non conforme

- Article 18 de la directive machine 2006/42/CE - Confidentialité

- Article 19 de la directive machine 2006/42/CE - Coopération entre les États membres

- Article 20 de la directive machine 2006/42/CE - Voies de recours

- Article 21 de la directive machine 2006/42/CE - Diffusion de l'information

- Article 22 de la directive machine 2006/42/CE - Comité

- Article 23 de la directive machine 2006/42/CE - Sanctions

- Article 24 de la directive machine 2006/42/CE - Modification de la directive 95/16/CE

- Article 25 : Abrogation de la directive machines 2006/42/CE

- Article 26 : Transposition - directive machines 2006/42/CE

- Article 27 : Dérogation - directive machines 2006/42/CE

- Article 28 : Entrée en vigueur - directive machine 2006/42/CE

- Article 29 : Destinataires - directive machine 2006/42/CE

- ANNEXE I de la directive machines - sommaire

- principes généraux - annexe 1 directive machines 2006/42/CE

- 1 EXIGENCES ESSENTIELLES DE SANTE ET DE SECURITE - definitions - Annexe I de la directive machines 2006/42/CE

- Article 1.1.2. Principes d'intégration de la sécurité - Annexe I de la directive machines 2006/42/CE

- Article 1.1.3. Matériaux et produits - Annexe I de la directive machines 2006/42/CE

- Article 1.1.4. Éclairage - Annexe I de la directive machines 2006/42/CE

- Article 1.1.5. Conception de la machine en vue de sa manutention - Annexe I de la directive machines 2006/42/CE

- Article 1.1.6. Ergonomie - Annexe I de la directive machines 2006/42/CE

- Article 1.1.7. Poste de travail - Annexe I de la directive machines 2006/42/CE

- Article 1.1.8. Siège - Annexe I de la directive machines 2006/42/CE

- Article 1.2.1. Sécurité et fiabilité des systèmes de commande - annexe 1 de la directive machines 2006/42/CE

- Article 1.2.2. Organes de service - Annexe I de la directive machines 2006/42/CE

- Article 1.2.2. Organes de service - Annexe I de la directive machines 2006/42/CE

- Article 1.2.3. Mise en marche - Annexe I de la directive machines 2006/42/CE

- Articles 1.2.4. Arrêt, arrêt normal, arrêt d'urgence - Annexe I de la directive machines 2006/42/CE

- Article 1.2.4.4. Ensembles de machines - Annexe I de la directive machines 2006/42/CE

- Article 1.2.5. Sélection des modes de commande ou de fonctionnement - Annexe I de la directive machines 2006/42/CE

- Article 1.2.6. Défaillance de l'alimentation en énergie - Annexe I de la directive machines 2006/42/CE

- Article 1.3. MESURES DE PROTECTION CONTRE LES RISQUES MÉCANIQUES - Annexe I de la directive machines 2006/42/CE

- Article 1.4. CARACTÉRISTIQUES - PROTECTEURS ET DISPOSITIFS DE PROTECTION - Annexe I de la directive machines 2006/42/CE

- Article 1.5. RISQUES DUS À D'AUTRES DANGERS - Annexe I de la directive machines 2006/42/CE

- Article 1.6. ENTRETIEN - Annexe I de la directive machines 2006/42/CE

- Article 1.7. INFORMATION - Annexe I de la directive machines 2006/42/CE

- Article 2. EXIGENCES COMPLÉMENTAIRES POUR CERTAINES CATÉGORIES DE MACHINES - Annexe I de la directive machines 2006/42/CE

- Article 3. EXIGENCES POUR PALLIER LES DANGERS DUS À LA MOBILITÉ DES MACHINES - Annexe I de la directive machines 2006/42/CE

- Article 4. EXIGENCES COMPLÉMENTAIRES - DANGERS DUS AUX OPÉRATIONS DE LEVAGE - Annexe I directive machines 2006/42/CE

- Article 5. EXIGENCES COMPLÉMENTAIRES MACHINES DESTINÉES À DES TRAVAUX SOUTERRAINS - Annexe I de la directive machines 2006/42/CE

- Article 6. EXIGENCES COMPLÉMENTAIRES DANGERS DUS AU LEVAGE DE PERSONNES - Annexe I de la directive machines 2006/42/CE

- Annexe II de la directive machines 2006/42/CE - déclaration CE de conformité

- Annexe III de la directive machines 2006/42/CE - marquage CE

- Annexe IV de la directive machines 2006/42/CE

- Annexe V de la directive machines 2006/42/CE - Liste des composants de sécurité

- Annexe VI de la directive machines 2006/42/CE - Notice d'assemblage d'une quasi-machine

- Annexe VII de la directive machines 2006/42/CE - Dossier technique pour les machines et les quasi-machines

- Annexe VIII directive machines 2006/42/CE - Évaluation de la conformité avec contrôle interne de fabrication d'une machine

- Annexe IX de la directive machines 2006/42/CE - Examen CE de type

- Annexe X de la directive machines 2006/42/CE - Assurance qualité complète

- Annexe XI directive machines 2006/42/CE - Critères minimaux pour la notification des organismes notifiés

- Annexe XII directive machines 2006/42/CE - Tableau de correspondance entre directive machines 2006/42/CE et directive 1998/37/CE

- Directive machines 98/37/CE

- considérants de la directive machines 1998/37/CE

- articles de la directive machines 1998/37/CE

- Annexe I de la directive machines 1998/37/CE

- Annexe II de la directive machines 1998/37/CE

- Annexe III de la directive machines 1998/37/CE

- Annexe IV de la directive machines 1998/37/CE

- Annexe V de la directive machines 1998/37/CE

- Annexe VI de la directive machines 1998/37/CE

- Annexe VII de la directive machines 1998/37/CE

- Annexe VIII de la directive machines 1998/37/CE

- Annexe IX de la directive machines 1998/37/CE

- Directive machines 1989/392/CE

- Considérants de la directive machines 1989/392/CEE

- articles de la directive machines 1989/392/CEE

- Annexe I de la directive machines 1989/392/CEE

- Annexe II de la directive machines 1989/392/CEE

- Annexe III de la directive machines 1989/392/CEE

- Annexe IV de la directive machines 1989/392/CEE

- Annexe V de la directive machines 1989/392/CEE

- Annexe VI de la directive machines 1989/392/CEE

- Annexe VII de la directive machines 1989/392/CEE

- Amendements de la directive machines 1989/392/CEE

- guide de la Direction Générale du Travail modifications de machines

- Directives ATEX

- Directive ATEX 94/9/CE

- Considerants de la directive ATEX 94/9/CE

- Articles de la directive ATEX 94/9/CE

- Article 1 de la directive ATEX 94/9/CE

- Article 2 de la directive ATEX 94/9/CE

- Article 3 de la directive ATEX 94/9/CE

- Article 4 de la directive ATEX 94/9/CE

- Article 5 de la directive ATEX 94/9/CE

- Article 6 de la directive ATEX 94/9/CE

- Article 7 de la directive ATEX 94/9/CE

- Article 8 de la directive ATEX 94/9/CE

- Article 9 de la directive ATEX 94/9/CE

- Article 10 de la directive ATEX 94/9/CE

- Article 11 de la directive ATEX 94/9/CE

- Article 12 de la directive ATEX 94/9/CE

- Article 13 de la directive ATEX 94/9/CE

- Article 14 de la directive ATEX 94/9/CE

- Article 15 de la directive ATEX 94/9/CE

- Article 16 de la directive ATEX 94/9/CE

- ANNEXE I de la directive ATEX 94/9/CE : CRITÈRES DÉTERMINANT LA CLASSIFICATION DES GROUPES D'APPAREILS EN CATeGORIES

- ANNEXE II de la directive ATEX 94/9/CE : EXIGENCES ESSENTIELLES DE SeCURITe ET de SANTE

- ANNEXE III de la directive ATEX 94/9/CE : MODULE: EXAMEN CE DE TYPE

- ANNEXE IV de la directive ATEX 94/9/CE : MODULE: ASSURANCE QUALITE DE PRODUCTION

- ANNEXE V de la directive ATEX 94/9/CE : MODULE VÉRIFICATION SUR PRODUIT

- ANNEXE VI de la directive ATEX 94/9/CE : MODULE CONFORMITE AU TYPE

- ANNEXE VII de la directive ATEX 94/9/CE : MODULE ASSURANCE QUALITE DU PRODUIT

- ANNEXE VIII de la directive ATEX 94/9/CE : MODULE CONTROLE INTERNE DE FABRICATION

- ANNEXE IX de la directive ATEX 94/9/CE : MODULE: VERIFICATION À L'UNITE

- ANNEXE X de la directive ATEX 94/9/CE : marquage CE et contenu de la declaration CE de conformite

- ANNEXE XI de la directive ATEX 94/9/CE: NOTIFICATION DES ORGANISMES

- Directive ATEX 99/92/CE

- Directive ATEX 2014/34/UE

- Considérants de la directive ATEX 2014/34/UE

- les articles de la directive ATEX 2014/34/UE

- Annexe 1 de la directive ATEX 2014/34/UE

- Annexe 2 de la directive ATEX 2014/34/UE

- Annexe 3 de la directive ATEX 2014/34/UE

- Annexe 4 de la directive ATEX 2014/34/UE

- Annexe 5 de la directive ATEX 2014/34/UE

- Annexe 6 de la directive ATEX 2014/34/UE

- Annexe 7 de la directive ATEX 94/9/EC

- Annexe 8 de la directive ATEX 2014/34/UE

- Annexe 9 de la directive ATEX 2014/34/UE

- Annexe 10 de la directive ATEX 2014/34/UE

- Annexe 11 de la directive ATEX 2014/34/UE

- Annexe 12 de la directive ATEX 2014/34/UE

- La nouvelle directive ATEX

- Audits dans le domaine Ex - EN 13980, OD 005 et EN ISO / CEI 80079-34

- La déclaration CE de conformité en ATEX

- Directive ATEX 94/9/CE

- IECEX

- Normalisation & réglementation européenne

- Sécurité des machines - réglementation européenne et normalisation

- Réglementation européenne sur les machines - normes harmonisées

- Sécurité des machines : normalisation et réglementation européenn

- Normalisation dans le secteur des machines

- FD ISO/TR 14121-2 - Février 2008

- ISO 11161:2007

- ISO 13849-1:2006

- ISO 13849-2:2012

- ISO 13850:2006 - Sécurité des machines -- Arrêt d'urgence -- Principes de conception

- ISO 13851:2002 - Sécurité des machines -- Dispositifs de commande bimanuelle -- Aspects fonctionnels et principes de conception

- ISO 13854:1996 - Sécurité des machines -- Écartements minimaux pour prévenir les risques d'écrasement de parties du corps humain

- ISO 13854:1996 Sécurité des machines -- Écartements minimaux pour prévenir les risques d'écrasement de parties du corps humain

- ISO 13855:2010 - Safety of machinery -- Positioning of safeguards with respect to the approach speeds of parts of the human body

- ISO 13856-1:2013 Sécurité des machines -- Dispositifs de protection sensibles à la pression -- Partie 1

- ISO 13856-2:2013 - Sécurité des machines -- Dispositifs de protection sensibles à la pression -- Partie 2: Principes généraux

- ISO 13856-3:2013 Sécurité des machines -- Dispositifs de protection sensibles à la pression - Partie 3

- ISO 13857:2008 Sécurité des machines - Distances de sécurité - zones dangereuses

- ISO 14119:2013- Dispositifs de verrouillage associés à des protecteurs

- ISO 14120:2002 -Protecteurs - Prescriptions generales pour la conception et la construction

- ISO 14122-2:2001 - Moyens d'acces permanents aux machines

- ISO 14122-3:2001- Moyens d'acces permanents aux machines

- ISO 14122-4:2004 - Moyens d'acces permanents aux machines

- ISO 14123-1:1998 - Reduction des risques pour la sante resultant de substances dangereuses emises par des machines

- ISO 14123-2:1998 - Reduction des risques pour la sante resultant de substances dangereuses emises par des machines -- Partie 2

- ISO 14159:2002 - Prescriptions relatives à l'hygiene lors de la conception des machines

- ISO 19353:2005 Securite des machines - Prevention et protection contre l'incendie

- ISO/DTR 22100-2 - Securite des machines - Partie 2: La relation entre l'ISO 12100 et l'ISO 13849

- ISO/TR 14121-2:2012 - Appréciation du risque - Partie 2: Lignes directrices pratiques et exemples

- ISO/TR 18569:2004 - Lignes directrices pour la comprehension et l'utilisation des normes sur la securite des machines

- ISO/TR 23849:2010 - Lignes directrices relatives à l'application de l'ISO 13849-1 et de la CEI 62061

- NF EN ISO 12100 Novembre 2010

- NF EN ISO 12100-1 - Janvier 2004

- NF EN ISO 12100-1/A1 Août 2009

- NF EN ISO 12100-2 JANVIER 2004

- NF EN ISO 12100-2/A1 Août 2009

- NF EN ISO 14121-1 - Novembre 2007

- Liste des normes harmonisées - directive machines 2006/42/CE

- Liste des normes harminisées - directive machines 2006/42/CE - 09.06.2017

- Liste des normes harmonisées - directive machines - OJ C 2016/C173/01 du 15/05/2016

- Liste des normes harmonisées - directive machines 2006/42/CE - corrigendum OJ C 2015/C 087/03 du 13/03/2015

- Liste des normes harmonisées - directive machines - OJ C 2015/C 054/01 du 13/02/2015

- Liste des normes harmonisées - directive machines - OJ C 220 du 11/07/2014

- Liste des normes harmonisées - directive machines - OJ C 110 du 11/04/2014

- Liste des normes harmonisées - directive machines - OJ C 348 du 28/11/2013

- Liste des normes harmonisées directive machines - OJ C 099 du 05/04/2013

- Guide d'application de la directive machines 2006/42/CE, recommendations for use - normes harmonisées

- recommendation for use - directive machines 2006/42/CE

- Organismes notifiés au titre de la directive machines 2006/42/CE

- Sécurité de matériels et équipements EX, IECEx : Normalisation - réglementation européenne

- Normalisation dans le domaine des ATEX et des Ex

- liste des normes harmonisées - directive ATEX 94/9/CE

- Liste des normes harmonisées directive ATEX 2014/34/UE - 12-10-2018

- Harmonized standards list ATEX 94/9/EC directive - OJ C 126 - 08/04/2016

- Liste des normes harmonisées directive ATEX 94/9/CE - OJ C 335 - 09/10/2015

- Liste des normes harmonisées directive ATEX 94/9/CE - OJ-C 445-02 - 12/12/2014

- Liste des normes harmonisées directive ATEX 94/9/CE - OJ-C 076-14/03/2014

- Liste des normes harmonisées - directive ATEX 94/9/CE - OJ-C 319 05/11/2013

- Réglementation européenne pour la directive ATEX 94/9/CE

- Guide d'application de la directive ATEX 94/9/CE

- Guide d'application de la directive ATEX 2014/34/UE

- Alignement de dix directives d’harmonisation technique sur la décision n° 768/2008/CE

- Sécurité des machines - réglementation européenne et normalisation

- Dernières news

- Sécurité fonctionnelle

- Les dispositifs de sécurité en ATEX

- Historique des normes de sécurité fonctionnelle et directive machines

- Sécurité fonctionnelle

- Principes de sécurité éprouvés : l'action mécanique positive

- la sécurité fonctionnelle et les réseaux de terrain

- les microprocesseurs dans les techniques de sécurité

- principes de conception sûr - Les relais de sécurité et les machines

- prévention de la mise en marche intempestive norme EN 1037+A1

- Sécurité fonctionnelle - les codes détecteurs d'erreur - parité et chechsum

- Sécurité fonctionnelle - les codes détecteurs d'erreur - le CRC et les codes de Hamming

- Nouveau règlement machines 2023/1230

Les microprocesseurs dans les techniques de sécurité

L'utilisation croissante des microprocesseurs ou des microcontrôleurs dans les produits liés à la sécurité pour le secteur des machines telles que la partie logique et les capteurs a conduit à des exigences particulières quant à leur niveau de sécurité. Les appareils qui utilisent ce type de dispositifs sont appelés

- "blocs de sécurité, blocs logiques assurant des fonctions de sécurité" dans la directive machines 2006/42/CE,

- les fonctions de sécurité ou E / E / PES dans la norme CEI 61508.

La différence avec les dispositifs normaux, ce est que la réponse du contrôleur dans le cas de défaut doit être déterministe et la durée de réaction doit être sous contrôle. En outre, en cas de dysfonctionnement du dispositif de sécurité en situation dangereuse le dispositif de sécurité doit se positionner dans un état sûr.

Afin de réaliser ces deux exigences, les normes de sécurité fonctionnelle définisent des méthodes et les règles afin de contrôler les cas de défaillance. Ces mesures sont spécifiques et doivent être prises lors de la conception du système de sécurité. Cette page décrit les tests de processeurs communément appelés autotest tests qui contribuent à rendre le dispositif de sécurité plus robuste en termes d'applications liées à la sécurité. Les mesures présentées ci-après sont des mesures courantes et qui sont destinées aux concepteurs de dispositifs de sécurité afin de répondre aux exigences des norme CEI 61508, EN 13849-1, CEI 62061.

Selon de la cible de sécurité, ces mesures permettent d'atteindre le niveau de sécurité requis. Toutefois, ces mesures ne suffisent pas toujours et ils doivent être combinées à la fois avec:

- l'architecture du système (structure)

- les tests fonctionnels

Ces mesures sont les solutions possibles et doivent être considérés comme des exemples.

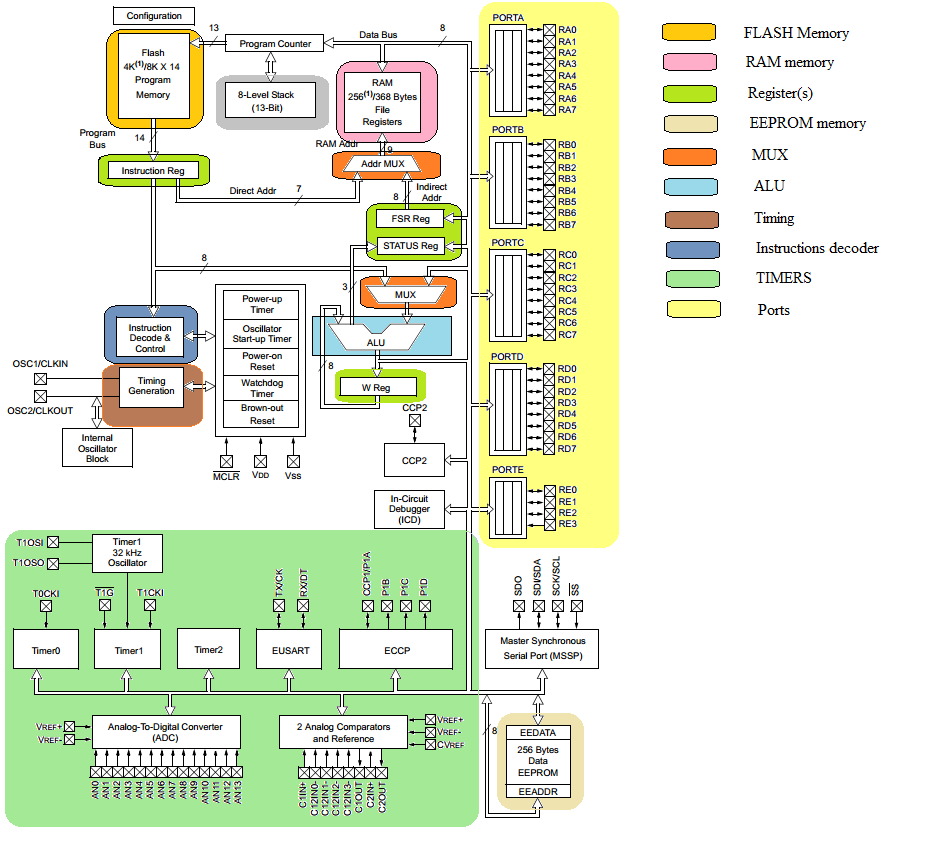

Nous identifions un autre article l'architecture du microcontrôleur PIC, et les différents blocs fonctionnels qui sont pour PIC16F884:

Comme défini en partie droite de la figure ci-avant, différents types de ressources sont utilisées pour effectuer des fonctions de sécurité au sein du micro-controlleur

Pour chacun de ces blocs, une défaillance peut se produire et la conséquence lorsque le dispositif est destiné à accomplir une fonction de sécurité est à la perte de la fonction de sécurité.

Les différents blocs doit être testés. Les règles suivantes définissent les techniques qui peuvent être utilisés pour tester les différentes ressources. Certaines d'entre elles sont définis dans les normes CEI 61508 par exemple, et quelques autres sont définis dans la littérature adaptée.

Ces types de tests sont appelés autotests ou self tests, car ils testent seulement les ressources matérielles de l'appareil et ils ne testent pas la fonction qui est programmée dans l'appareil.

Le premier document pour le secteur des machines qui a traité ce sujet était un document allemand du groupe d'étude du TUV study group on computer safety: MIKROCOMPUTER EN DER SICHERHEITSTECHNIK "Eine Orientierungshilfe für Entwickler und HerSfeÎler H. Hölscher-J RADER TÜV Rheinland - 1984.:

Ce document a été traduit en français par l'INRS sous la référence INRS 60 N° ISSN 0397-4529 LES MICROPROCESSEURS DANS LES TECHNIQUES DE SÉCURITÉ GUIDE POUR CONCEPTEURS ET CONSTRUCTEURS - AVRIL 1986

4.1 Architecture à une voie

4.2 Architecture à une voie avec logiciel diversifié

4.3 - Architecture à deux voies

4.4 - Comparateur à sécurité intégrée

4.5 - Comparateur externe testé

4.6 - Comparaison interne mutuelle

4.7 - Comparaison interne pour une architecture à une voie avec logiciel diversifié

4.8 - Test standard de l'UC

4.9 - Test de haut niveau de l'UC

4.10 - Autocontrôle de l'UC par utilisation d'une UC double avec comparaison matérielle

4.11 - Méthode de la somme de contrôle modifiée pour ROM

4.12 - Méthode du bit de parité pour ROM

4.13 - Génération de la signature du contenu de la ROM dans un mot de simple longueur

4.14 - Autocontrôle de la ROM avec code de Hamming modifié

4.15 - Génération de la signature du contenu de la ROM dans un mot de double longueur

4.16 - Addition arithmétique du contenu de la ROM

4.17 - Autocontrôle de la ROM par utilisation de deux ROM avec comparaison matérielle

4.18 Test de la ROM par utilisation de deux ROM avec comparaison logicielle

4.19 - Test de RAM "en damier"

4.20 - Test de RAM à "bit glissant"

4.21 - Méthode du bit de parité pour RAM

4.22 - Test de RAM "Walkpat" (à configuration glissante)

4.23 - Autocontrôle de la RAM avec code de Hamming modifié

4.24 - Test de RAM "Gal pat l'' (à configuration galopante I)

4.25 - Test de RAM "Gal pat II'' (à configuration galopante II)

4.26 - Test de RAM "Galpat" transparent

4.27 - Autocontrôle de la RAM par utilisation de deux RAM avec comparaison matérielle

4.28 - Autocontrôle de la RAM par utilisation de deux RAM avec comparaison logicielle

4.29 - Contrôles de vraisemblance des entrées-sorties

4.30 - Tests et méthodes d'autocontrôle standards des entrées-sorties

4.31 - Tests et méthodes d'autocontrôle de haut niveau des entrées-sorties

4.32 - Tests complémentaires

4.33 - Autocontrôle temporel du déroulement du programme

4.34 - Autocontrôle logique du déroulement du programme par méthode de comptage

4.35 - Autocontrôle logique du déroulement du programme par méthode de codage

4.36 - Redondance hétérogène temporelle

4.37 - Redondance hétérogène logicielle

4.38 - Redondance hétérogène matérielle

4.39 - Composants homologués

4.40 - Composants éprouvés en service

4.41 - Vérification de la programmation

4.42 - Analyse manuelle du programme

4.43 - Analyse inverse diversifiée

Autres sources la norme CEI 61508 partie 2:

Aujourd'hui, le document de référence pour les dispositifs de sécurité est défini dans la norme CEI 61508. Cette norme définit dans la partie 2 de la norme aux exigences et l'information détaillée sont présentés dans la partie 7 de la norme.

Autres sources :

Un document a été écrit par le BGIA en Allemagne pour présenter la façon d'appliquer ces techniques sur un microcontrôleur: BGIA report 7/2006 - Self-tests for microprocessors incorporating safety functions

Contents

1 Introduction

2 Type of self-tests

2.1 Microprocessor system tests

2.2 Peripherals tests

3 Tests of internal blocks and units of the CPU

3.1 Basic tests

3.1.1 Program counter test (PC_ TEST.ASM)

3.1.2 Accumulator test (ACC TEST.ASM)

3.1.3 PUSH. POP and RET stack instruction test (PPR_ TEST.ASM)

3.2 Advanced instruction tests

3.2.1 Jump if not zero (JNZ_ TEST.ASM)

3.2.2 Arithmetic instructions (ARI_ TEST.ASM)

3.2.3 Logic instructions (ANL_TEST.ASM. ORL_TEST.ASM, XRL_TEST.ASM and CRS_TEST.ASM)

3.2.4 Logic instructions (BIT TEST.ASM)

3.2.5 Transfer instructions (TRANTEST.ASM)

4 Memory tests

4.1 Program memory test (ROM_ TEST.ASM)

4.2 Data memory test (XRAMTEST.ASM)

5 Special function register test (SFR_TEST.ASM)

6 Port tests (IO_TEST.ASM)

7 Main program

8 Concluding remarks

9 References

Autres sources Microchip:

Parce que les exemples sont donnés pour le microcontrolleur Microchip à titre d'exemple, nous allons présenter les mécanismes qui sont définis dans une note d'application de Microchip: AN1229 - classe de sécurité B Bibliothèque Logiciels pour PIC® MCU et dsPIC® DSC

- CPU Registers

- CPU program Counter

- Invariable Memory

- Variable Memory

- Clock

- Interrupt Handling and Execution

French